16:22 04.02.2017

02.05.2015

У січні, 29.01.2015, я виявив Brute Force та Cross-Site Request Forgery уразливості в D-Link DIR-100. Це router.

Раніше я писав про уразливості в пристроях даної компанії, зокрема в D-Link DCS-900 та D-Link DIR-300.

Детальна інформація про уразливості з’явиться пізніше. Спочатку повідомлю розробникам пристрою.

04.02.2017

Brute Force (WASC-11):

http://site/public/login.htm

В логін формі немає захисту від BF атак.

Cross-Site Request Forgery (WASC-09):

Відсутність захисту від Brute Force (такого як капча) також призводить до можливості проведення CSRF атаки, про що я писав в статті Атаки на незахищені логін форми. Це дозволяє проводити віддалений логін. Що стане в нагоді при проведенні атак на різні CSRF і XSS уразливості в панелі керування.

D-Link DIR-100 CSRF.html

Cross-Site Request Forgery (WASC-09):

Зміна паролю адміна:

http://site/Tools/tools_admin.xgi?SET/sys/account/superUserName=admin&SET/sys/account/superUserPassword=admin

Уразлива версія D-Link DIR-100, Firmware v1.01. Дана модель з іншими прошивками також повинна бути вразливою.

Опубліковано в Уразливості | Без Коментарів »

23:59 03.02.2017

Після попереднього дослідження похаканих сайтів, приведу нову інформацію про взломані сайти. З числа українських сайтів.

- http://conference.sops.gov.ua (хакером RxR) - 08.08.2016 - похаканий державний сайт, зараз сайт вже виправлений адмінами

- http://donmolod.gov.ua (хакерами з Fallaga Team) - 17.08.2016 - похаканий державний сайт, зараз сайт вже виправлений адмінами

- http://finpl.gov.ua (хакером RxR) - 23.08.2016 - похаканий державний сайт, зараз сайт вже виправлений адмінами

- http://looklike.com.ua (хакерами з Tunisian Electronic Resistance) - 18.07.2016, зараз сайт вже виправлений адмінами

- http://ukrniira.com.ua (хакером aDriv4) - 22.12.2016, зараз сайт вже виправлений адмінами

Опубліковано в Новини сайту, Дослідження | Без Коментарів »

22:41 03.02.2017

У січні, 11.01.2017, вийшла нова версія WordPress 4.7.1.

WordPress 4.7.1 це багфікс та секюріті випуск нової 4.7 серії. В якому розробники виправили 62 баги і 8 уразливостей (з них одна в зовнішній бібліотеці). Це RCE уразливість в бібліотеці PHPMailer, що постачається з веб додатком - сам WP не вразливий, але розробники оновили версію бібліотеки для надійності. А також Information Leakage, 2 XSS, 2 CSRF, небезпечні налаштування роботи з поштою (ця особливість відома з перших версій WP) та слабка криптографія для multisite activation key.

Також в цей день вийшли WordPress 4.0.14, 4.1.14, 4.2.11, 4.3.6, 4.4.6, 4.5.5 і 4.6.2. Вказані версії це секюріті випуски 4.0, 4.1, 4.2, 4.3, 4.4, 4.5 і 4.6 серії, в яких виправлені дані уразливості.

Опубліковано в Новини сайту, Програми | Без Коментарів »

20:19 03.02.2017

В даній добірці експлоіти в веб додатках:

- Symantec Endpoint Protection Manager 12.1 - Multiple Vulnerabilities (деталі)

- Ubiquiti Administration Portal - Remote Command Execution (via Cross-Site Request Forgery) (деталі)

- OpenFire 3.10.2 < 4.0.1 - Multiple Vulnerabilities (деталі)

- OpenSSHd 7.2p2 - Username Enumeration (PoC) (деталі)

- Axis Communications MPQT/PACS 5.20.x - Server-Side Include (SSI) Daemon Remote Format String (деталі)

Опубліковано в Експлоіти | Без Коментарів »

17:24 03.02.2017

У січні, 27.01.2017, я знявся для сюжету на каналі 24.

Сюжет на тему фішинга вийшов 03.02.2017 в ефірі телеканалу 24. Як не потрапити на гачок інтернет-шахраїв - поради від мене та інших фахівців.

Опубліковано в Новини сайту, Статті | Без Коментарів »

23:55 02.02.2017

Продовжуючи тему уразливостей в плагінах для WordPress, пропоную вам інформацію про дірки в інших плагінах для WP.

Цього разу повідомляю про уразливості в плагінах Altos Connect Widget, Admin Pack, WP Accurate Form Data, Ninja Forms, Fast Image Adder. Для котрих з’явилися експлоіти.

- WordPress Altos Connect Widget 1.3.0 Cross Site Scripting (деталі)

- WordPress Admin Pack By Site Caseiro 1.1 Cross Site Scripting (деталі)

- WordPress WP Accurate Form Data 1.2 XSS / CSRF (деталі)

- WordPress Ninja Forms 2.9.21 Cross Site Scripting (деталі)

- WordPress Fast Image Adder 1.1 Shell Upload (деталі)

Користувачам даних плагінів варто або оновити їх, або власноруч виправити дірки. В якості тимчасового рішення, поки не будуть виправлені чи оновлені плагіни, можна їх виключити в адмінці.

Опубліковано в Новини сайту, Уразливості | Без Коментарів »

22:46 02.02.2017

Українські Кібер Війська з червня 2014 року займаються розвідкою. Це аудіо і відео розвідка. Раніше я наводив аудіо Українських Кібер Військ, що демонструють можливості Українських Кібер Військ по спостереженню за терористами. А це нова частина відео УКВ.

Ось 5 нових відео, що зроблені в рамках розвідувальної операції:

Українські Кібер Війська виявили цікаву пропаганду терористів - УКВ захопили відео з розвантаження російського гумконвою в Донецьку.

Українські Кібер Війська захопили секретні відео російського гумконвою на Донбасі - УКВ захопили відео з розвантаження російського гумконвою в Донецьку.

Українські Кібер Війська записали російських терористів в Дебальцеве - УКВ записали відео з терористами в магазині в Дебальцеве.

Українські Кібер Війська: штаб-квартира терористів в Алчевську - УКВ записали відео зі штаб-квартири терористів в Алчевську.

Українські Кібер Війська: штаб-квартира терористів в Алчевську - УКВ записали відео зі штаб-квартири терористів в Алчевську.

Опубліковано в Статті | Без Коментарів »

20:09 02.02.2017

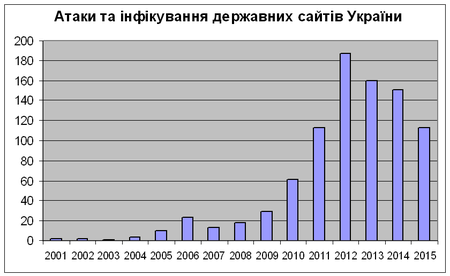

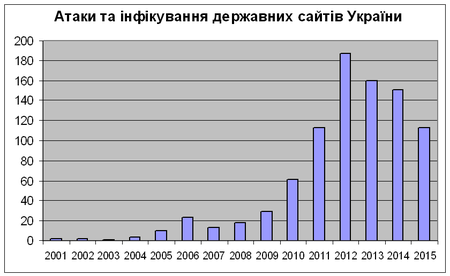

В своєму звіті про атаки та інфікування державних сайтів України за 14 років я навів статистику атак на державні сайти України за останні 14 років. До звіту атаки на державні сайти України за 15 років додам статистику по інфікованим сайтам за останні 15 років.

За 2001 - 2015 роки всього було атаковано 819 українських державних сайтів (включаючи взломи сайтів та DDoS атаки). А враховуючи інфіковані gov.ua сайти, виявлених за час моїх досліджень інфікованих сайтів в Уанеті, ця кількість ще більше.

Було інфіковано наступну кількість gov.ua сайтів, що без сумніву були взломані для розміщення шкідливого коду:

2009 рік - 5 сайтів

2010 рік - 13 сайтів

2011 рік - 9 сайтів

2012 рік - 16 сайтів

2013 рік - 11 сайтів

2014 рік - 10 сайтів

2015 рік - 3 сайти

Всього 67 інфікованих gov.ua сайтів за 7 років. Разом з атаками за 15 років всього 886 державних сайти.

Статистика від 2 атакованих та інфікованих веб сайтів в 2001 році до 113 веб сайтів в 2015 році.

Опубліковано в Дослідження | Без Коментарів »

17:24 02.02.2017

В даній добірці уразливості в веб додатках:

- HP Enterprise Maps, Remote Information Disclosure (деталі)

- Code Injection in Epicor Retail Store 3.2.03.01.008 (деталі)

- jqueryui security update (деталі)

- Vulnerability in nodejs (деталі)

- HP and H3C VPN Firewall Module Products, Remote Denial of Service (DoS) (деталі)

Опубліковано в Уразливості | Без Коментарів »

23:53 01.02.2017

Після попереднього дослідження інфікованих сайтів, приведу нову інформацію про заражені сайти. З числа українських сайтів.

- http://mk.osvita-dnepr.com - інфекція була виявлена 01.01.2017. Зараз сайт входить до переліку підозрілих.

- http://картинка.укр - інфекція була виявлена 01.01.2017. Зараз сайт не входить до переліку підозрілих.

- http://journal.osvita-dnepr.com - інфекція була виявлена 01.01.2017. Зараз сайт входить до переліку підозрілих.

- http://lamurr.com.ua - інфекція була виявлена 01.01.2017. Зараз сайт не входить до переліку підозрілих.

- http://ukgov-online.org - інфекція була виявлена 01.01.2017. Зараз сайт входить до переліку підозрілих.

- http://govuk-online.com - інфекція була виявлена 24.01.2017. Зараз сайт не входить до переліку підозрілих.

- http://e-okna.com.ua - інфекція була виявлена 24.01.2017. Зараз сайт не входить до переліку підозрілих.

- http://dex.ua - інфекція була виявлена 24.01.2017. Зараз сайт не входить до переліку підозрілих.

- http://barhat-tour.com - інфекція була виявлена 24.01.2017. Зараз сайт не входить до переліку підозрілих.

- http://biosalon.ua - інфекція була виявлена 24.01.2017. Зараз сайт не входить до переліку підозрілих.

Опубліковано в Новини сайту, Дослідження | Без Коментарів »