Класифікація DoS уразливостей в браузерах

22:48 18.10.2008Проводячи в цьому році дослідження безпеки браузерів, особливо в останні два місяці (коли я провів проекти День багів в Google Chrome та День багів в браузерах), я створив власну класифікацію DoS уразливостей в браузерах. Серед різних браузерів часто доводиться стикатися з Denial of Service уразливостями і вони бувають різноманітними, з деякими характерними критеріями, які я й вирішив виділити в даній класифікації.

Всі ці уразливості відмови в обслуговуванні є DoS, але замість одного загального виду даного класу уразливостей тепер, при потребі, можна буде використати три види (для уточнення). Дані види DoS характерні для браузерів. Зазначу, що інші клієнтські додатки можуть мати всі або частину даних видів DoS уразливостей.

Denial of Service уразливості в браузерах бувають наступних видів:

1. Вибиваючі DoS (crashing DoS).

2. Блокуючі DoS (blocking DoS).

- Зависання (freezing).

- Блокування (blocking).

3. DoS через споживання ресурсів (resources consumption DoS).

- Споживання ресурсів CPU (CPU overload).

- Споживання ресурсів RAM (memory consumption).

Нерідко зустрічаються дірки в браузерах, які поєднують симптоми декількох видів DoS. Це комбіновані DoS уразливості, коли одначасно мають місце дві DoS атаки. Наприклад, зависання і споживання ресурсів, або блокування і споживання ресурсів. Також трапляються дірки, що відносяться до виду DoS через споживання ресурсів, коли відбувається споживання обох ресурсів (CPU і RAM).

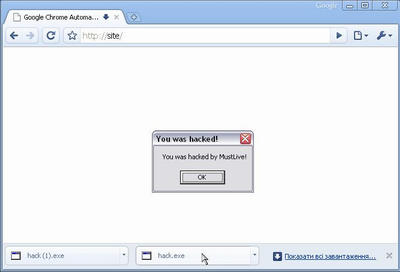

У випадку Вибиваючих DoS, браузер повністю вибиває (додаток закривається), що може призвести до втрати незбережених даних.

У випадку Блокуючих DoS, браузер блокується (його не вибиває). При зависанні браузер не реагує на дії користувача і з ним не можна продовжити працювати. При блокуванні браузер не підвисає, але робота з ним повністю блокується. В обох підвидах даного виду DoS уразливостей, робота з браузером стає неможливою і користувач змушений сам закрити його.

У випадку DoS через споживання ресурсів, браузер починає забирати основні ресурси комп’ютера. Це можуть бути ресурси CPU, або RAM, або обидва ресурси одночасно. У випадку споживання ресурсів пам’яті ефект від атаки наступить швидше, але атаки споживання ресурсів процесора більш підлі й небезпечні. Дані DoS атаки призводять до зменшення швидкодії усього комп’ютера користувача, тобто впливають на весь комп’ютер і всі запущені додатки. І змушують користувача браузера самому закрити його.

DoS уразливості в браузерах є небезпечними для користувачів. Про що я вже писав в статті Небезпеки DoS атак на браузери.