17:22 29.10.2019

В даній добірці експлоіти в веб додатках:

- IBM Websphere Application Server - Network Deployment Untrusted Data Deserialization Remote Code Execution (Metasploit) (деталі)

- Cisco Prime Infrastructure Health Monitor - TarArchive Directory Traversal (Metasploit) (деталі)

- FaceSentry Access Control System 6.4.8 - Remote SSH Root (деталі)

- Apache Tomcat - CGIServlet enableCmdLineArguments Remote Code Execution (Metasploit) (деталі)

- Microsoft Exchange 2003 - base64-MIME Remote Code Execution (деталі)

Опубліковано в Експлоіти | Без Коментарів »

23:55 28.10.2019

У липні, 09.07.2019, вийшов Mozilla Firefox 68. Нова версія браузера вийшла через півтора місяці після виходу Firefox 67.

Mozilla офіційно випустила реліз веб-браузера Firefox 68, а також мобільну версію Firefox 68 для платформи Android. Відповідно до шеститижневого циклу розробки, Firefox 69 вийде 3 вересня.

Також була оновлена гілка із тривалим терміном підтримки Firefox 60.8.

В браузері було зроблено багато нововведень. Та зроблені покращення безпеки.

Окремо варто відзначити, що крім нововведень і виправлення помилок у Firefox 68.0 усунуто численні уразливості в 21 патчі, що так само як в попередній версії. Серед яких дві добірки уразливостей позначені як критичні, що можуть привести до виконання коду зловмисника при відкритті спеціально оформлених сторінок. Mozilla типово виправляє по декілька дір за один патч.

Опубліковано в Новини, Програми | Без Коментарів »

22:41 28.10.2019

Раніше, 03.03.2013, я знайшов Fingerprinting та Insufficient Anti-automation уразливості на сайті bonus.privatbank.ua. В той час вислав ці уразливості банку. Також виявив на сайті ще численні уразливості, які ПБ виправив і заплатив мені, але не ці.

Insufficient Anti-automation:

В формах на головній сторінці та інших сторінках не було захисту від автоматизованих атак. Що дозволяло спамити смс-ками на мобільні телефони. Подібні уразливості я знаходив на багатьох сайтах банка. Fingerprinting уразливості - це були витоки версій веб сервера та використання старих його версій.

ПриватБанк тоді проігнорував ці уразливості, але через кілька років приховано виправив. Таким чином банк кинув мене, як це було з дірками на st.privatbank.ua та інших сайтах ПБ.

Опубліковано в Уразливості | Без Коментарів »

19:10 28.10.2019

Після попереднього дослідження інфікованих сайтів, приведу нову інформацію про заражені сайти. З числа українських сайтів.

- http://marisel.com.ua - інфекція була виявлена 17.12.2018. Зараз сайт не входить до переліку підозрілих

- http://discover-uzhhorod.com - інфекція була виявлена 09.01.2019. Зараз сайт не входить до переліку підозрілих

- http://utor.pp.ua - інфекція була виявлена 22.03.2019. Зараз сайт не входить до переліку підозрілих

- http://kibas.at.ua - інфекція була виявлена 23.03.2019. Зараз сайт не входить до переліку підозрілих

- http://dontstopathetop.at.ua - інфекція була виявлена 23.03.2019. Зараз сайт не входить до переліку підозрілих

Опубліковано в Новини сайту, Дослідження | Без Коментарів »

16:27 28.10.2019

Виявлені численні уразливості безпеки в Microsoft Internet Explorer і Microsoft Edge. Що були виправлені у вівторку патчів.

Уразливі продукти: Microsoft Internet Explorer 9, 10, 11 та Edge під Windows Server 2008, Windows 7, Windows Server 2012, Windows 8.1, Windows 10, Windows Server 2016.

Численні пошкодження пам’яті, виконання коду та обхід безпеки.

Опубліковано в Новини, Помилки | Без Коментарів »

23:57 29.09.2019

Продовжуючи тему уразливостей в плагінах для WordPress, пропоную вам інформацію про дірки в інших плагінах для WP.

Цього разу повідомляю про уразливості в плагінах CMS Commander Client, InfiniteWP Client, Online Hotel Booking System Pro, User Access Manager та в самому WordPress. Для котрих з’явилися експлоіти.

- WordPress CMS Commander Client 2.21 PHP Object Injection (деталі)

- WordPress InfiniteWP Client 1.5.1.3 / 1.6.0 PHP Object Injection (деталі)

- WordPress Online Hotel Booking System Pro 1.0 SQL Injection (деталі)

- WordPress User Access Manager 1.2.6.7 Cross Site Scripting (деталі)

- WordPress 4.7.0 / 4.7.1 REST API Privilege Escalation (деталі)

Користувачам даних плагінів варто або оновити їх, або власноруч виправити дірки. В якості тимчасового рішення, поки не будуть виправлені чи оновлені плагіни, можна їх виключити в адмінці.

Опубліковано в Новини сайту, Уразливості | Без Коментарів »

22:43 29.09.2019

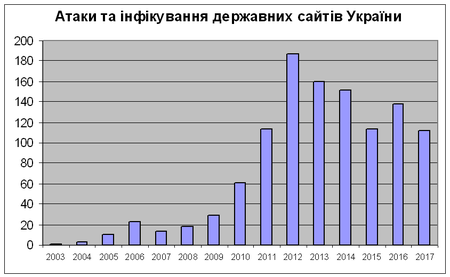

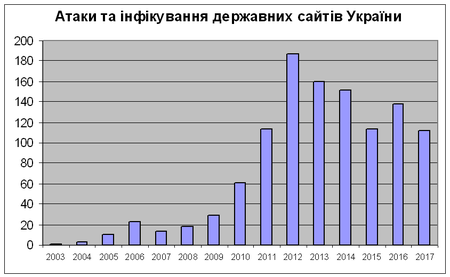

В своєму звіті про атаки та інфікування державних сайтів України за 16 років я навів статистику атак на державні сайти України за останні 16 років. До звіту атаки на державні сайти України за 17 років додам статистику по інфікованим сайтам за останні 17 років.

За 2001 - 2017 роки всього було атаковано 1065 українських державних сайтів (включаючи взломи сайтів та DDoS атаки). А враховуючи інфіковані gov.ua сайти, виявлених за час моїх досліджень інфікованих сайтів в Уанеті, ця кількість ще більше.

Було інфіковано наступну кількість gov.ua сайтів, що без сумніву були взломані для розміщення шкідливого коду:

2009 рік - 5 сайтів

2010 рік - 13 сайтів

2011 рік - 9 сайтів

2012 рік - 16 сайтів

2013 рік - 11 сайтів

2014 рік - 10 сайтів

2015 рік - 3 сайти

2016 рік - 1 сайт

2017 рік - 3 сайти

Всього 71 інфікований gov.ua сайт за 9 років. Разом з атаками за 17 років всього 1136 державних сайтів.

Статистика від 2 атакованих та інфікованих веб сайтів в 2001 році, 2 сайтів в 2002 році, 1 сайту в 2003 році до 112 сайтів в 2017 році.

Опубліковано в Дослідження | Без Коментарів »

20:08 29.09.2019

У серпні, 01.08.2019, вийшли PHP 7.1.31, PHP 7.2.21 і PHP 7.3.8. У версії 7.1.31 виправлено чотири уразливості, у версії 7.2.21 виправлено багато багів і уразливостей, у версії 7.3.8 виправлено багато багів і уразливостей.

Дані релізи направлені на покращення безпеки і стабільності гілок 7.1.x, 7.2.x і 7.3.x.

У PHP 7.1.31, 7.2.21 і 7.3.8 виправлено:

- Вибивання.

- Пошкодження пам’яті.

- Переповнення буферу.

- Уразливості в ядрі та модулях.

По матеріалам http://www.php.net.

Опубліковано в Новини, Програми | Без Коментарів »

23:55 28.09.2019

В даній добірці експлоіти в веб додатках:

- Oracle Application Testing Suite - WebLogic Server Administration Console War Deployment (Metasploit) (деталі)

- Exim 4.87 < 4.91 - (Local / Remote) Command Execution (деталі)

- Webmin 1.910 - ‘Package Updates’ Remote Command Execution (Metasploit) (деталі)

- SuperDoctor5 - ‘NRPE’ Remote Code Execution (деталі)

- SAPIDO RB-1732 - Remote Command Execution (деталі)

Опубліковано в Експлоіти | Без Коментарів »

22:46 28.09.2019

У липні, 31.07.2019, через півтора місяці після виходу Google Chrome 75, вийшов Google Chrome 76.

В браузері зроблено багато нововведень. Та виправлені численні уразливості.

Виправлено 43 уразливості. З яких більшість виявлені в результаті автоматизованого тестування інструментами AddressSanitizer, MemorySanitizer, Control Flow Integrity, LibFuzzer і AFL. Це більше ніж в попередній версії.

Опубліковано в Новини, Програми | Без Коментарів »